Бывший сотрудник АНБ: Надежная защита OS X - это фикция

24 апр 2015 17:40 #14649

от ICT

ICT создал тему: Бывший сотрудник АНБ: Надежная защита OS X - это фикция

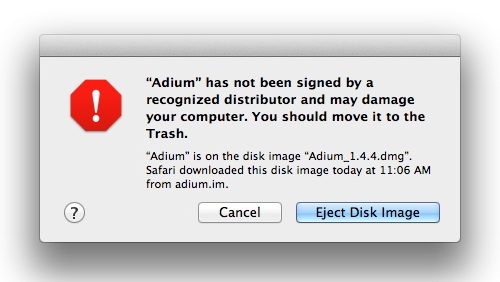

Встроенные в операционную систему Apple OS X механизмы защиты от вредоносного программного обеспечения можно легко обойти, утверждает Патрик Уордль (Patrick Wardle), специалист по информационной безопасности, бывший сотрудник АНБ и НАСА и ныне глава облачного стартапа Synack. О своих находках он рассказал в докладе на RSA Conference. Операционная система Apple OS X оснащена несколькими механизмами защиты от вредоносного программного обеспечения, основные из них — GateKeeper и XProtect. Функция GateKeeper ограничивает источники, из которых пользователь может загрузить и установить приложение. По умолчанию она настроена таким образом, что загрузить программу можно только из официального каталога Mac App Store, где все приложения проходят проверку на вирусы. Пользователь может настроить защиту так, чтобы можно было устанавливать приложения не только из Mac App Store, но и напрямую от разработчиков, а также из любых источников (если GateKeeper отключен). Проблема в том, что GateKeeper проверяет подлинность только установочного пакета .dmg целиком, но не проверяет его содержимое. По словам Уордля, злоумышленник может взять подлинный установочный файл какого-либо разработчика и перепаковать его с вредоносными файлами динамических библиотек .dylib. А так как GateKeeper не проверяет файлы в пакете, вредоносное содержимое он не обнаружит. В свою очередь, функция XProtect автоматически проверяет загруженные из интернета файлы, сравнивая их хэш-суммы с хэш-суммами из базы данных вредоносных приложений. Если перекомпилировать вредоносное приложение, то его хэш-сумма изменится, и XProtect не найдет в этом файле ничего подозрительного. Более того, вредоносное приложение достаточно просто переименовать, чтобы защита не сработала, утверждает Уордль.

Одна из функций OS X — GateKeeper — блокирует приложения из ненадежных источников По словам эксперта, легко обойти и другие технологии защиты в OS X — изолирование приложений и проверку цифровых подписей программ. Функцию изолирования приложений (Sandbox) можно обойти, используя известные уязвимости в ядре OS X. Некоторые из этих уязвимостей недавно в рамках проекта Project Zero опубликовала корпорация Google, говорит Уордль. Обход же проверки цифровых подписей — еще более простая задача. Достаточно убрать из приложения цифровую подпись, и система позволит выполнить программу, заявляет эксперт. В целом задача обхода всех механизмов защиты в OS X не представляет особой сложности для хакеров, поэтому мнение о том, что операционная система Apple является более безопасной, чем Windows, несколько ошибочно, утверждает эксперт. Ссылка на источник

Одна из функций OS X — GateKeeper — блокирует приложения из ненадежных источников По словам эксперта, легко обойти и другие технологии защиты в OS X — изолирование приложений и проверку цифровых подписей программ. Функцию изолирования приложений (Sandbox) можно обойти, используя известные уязвимости в ядре OS X. Некоторые из этих уязвимостей недавно в рамках проекта Project Zero опубликовала корпорация Google, говорит Уордль. Обход же проверки цифровых подписей — еще более простая задача. Достаточно убрать из приложения цифровую подпись, и система позволит выполнить программу, заявляет эксперт. В целом задача обхода всех механизмов защиты в OS X не представляет особой сложности для хакеров, поэтому мнение о том, что операционная система Apple является более безопасной, чем Windows, несколько ошибочно, утверждает эксперт. Ссылка на источник

Пожалуйста Войти или Регистрация, чтобы присоединиться к беседе.

Похожие статьи

| Тема | Релевантность | Дата |

|---|---|---|

| ИТ-директором Белого дома стал бывший сотрудник Facebook | 14.13 | Пятница, 20 марта 2015 |

| Бывший сотрудник Google создал файловую систему нового типа | 13.98 | Понедельник, 24 августа 2015 |

| Бывший сотрудник оператора связи в Крыму украл пароли компании | 13.98 | Четверг, 24 октября 2019 |

| Разработчики Tor сообщили, что бывший сотрудник проекта помог ФБР идентифицировать пользователей сервиса | 13.84 | Пятница, 29 апреля 2016 |

| Создана более быстрая и надежная альтернатива анонимной сети Tor | 10.12 | Понедельник, 27 июля 2015 |

| Фикция по вызову: мошенники стали использовать для подмены номера россиян | 10.01 | Понедельник, 30 мая 2022 |

| Пропал экс-сотрудник ДИТ Москвы | 8.01 | Понедельник, 12 декабря 2016 |

| Сотрудник «Мегафона» украл 12 iPhone | 7.93 | Пятница, 29 июля 2016 |

| Сотрудник Huawei арестован в Польше | 7.93 | Пятница, 11 января 2019 |

| Сотрудник Samsung сообщил подробности о Galaxy S7 и S7 Plus | 7.84 | Понедельник, 25 января 2016 |